Open Source Intelligence

On pourrait croire qu’il est assez difficile pour un pétrolier de passer inaperçu vu la taille des navires de ce type. Si on a le nez dessus, ça semble évident, mais perdu en mer, un tanker ne peut être identifié que grâce à son transpondeur AIS. Sorte de balise, obligatoire à bord de la plupart des navires, qui envoie plein d’informations permettant de les identifier et de les localiser. Et c’est pour brouiller, modifier ou tromper ce signal qu’intervient le spoofing, notamment pour contourner le blocus du détroit d’Ormuz, en Iran.Le « spoofing » est un mot anglais qui signifie en français… […]

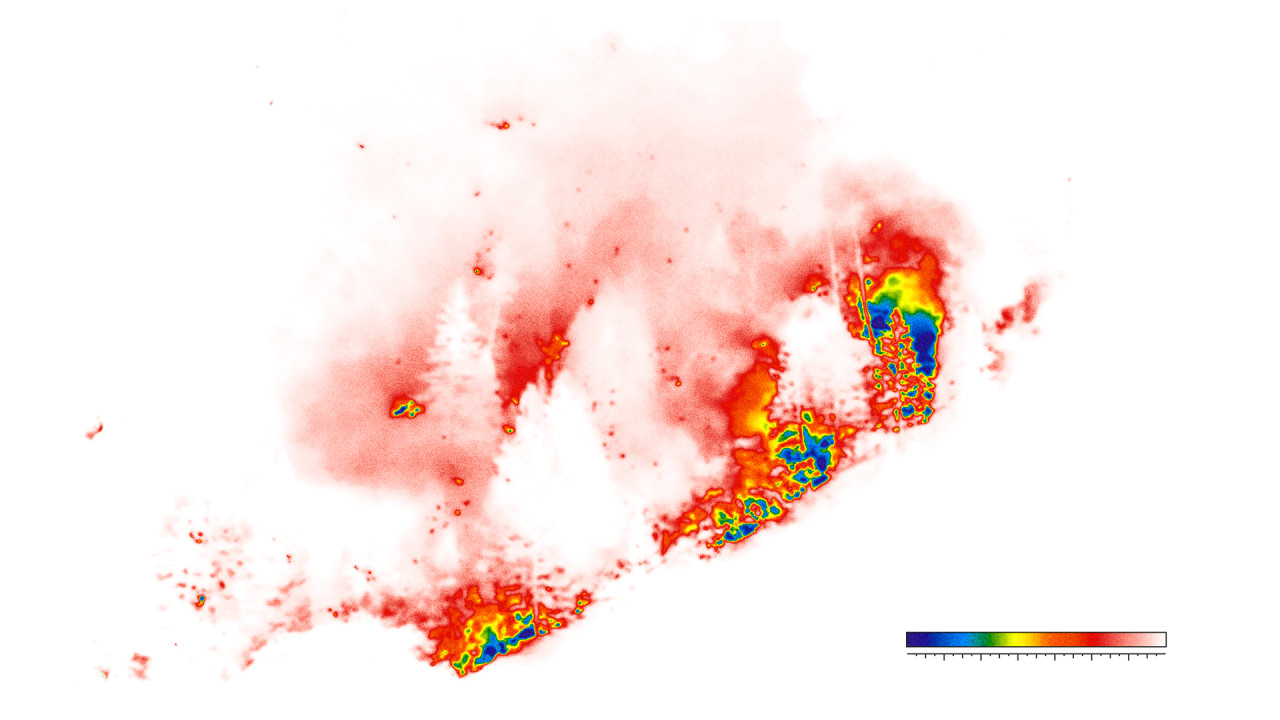

Les forces ukrainiennes ont réalisé une prouesse inédite en détruisant un pont stratégique à l’aide de drones britanniques Malloy T-150. En détournant ces appareils de leur usage initial pour livrer méthodiquement 1,5 tonne d’explosifs sous la structure, le 426e régiment du corps des Marines ukrainien a réussi à paralyser le ravitaillement russe grâce à une faille identifiée sur une simple photo publiée par un soldat de Moscou sur les réseaux sociaux. Dans une opération inédite, les forces ukrainiennes ont réussi à détruire un pont stratégique en utilisant exclusivement des systèmes aériens sans pilote, marquant une première historique. Menée par le… […]

What happens when the most powerful verification tool suddenly slows down? For years, satellite imagery has been the backbone of modern OSINT investigations. Fast, precise, and increasingly accessible. Then something changed. Access is no longer immediate. And in journalism, timing is everything. Recent decisions by major satellite providers to delay or restrict access to imagery in conflict zones are forcing a quiet shift. Not in technology. In power. A decade ago, satellite analysis was reserved for intelligence agencies. Today, investigative teams use it daily. Newsrooms combine satellite data with videos, geolocation techniques, and social media verification. The result is something… […]

Chercher l'amour peut être plus dangereux que prévu. Des journalistes néerlandais ont réussi à suivre les déplacements et identifier plus de 400 militaires européens et américains… grâce à leurs profils Tinder. Et ça, sans même pirater l'application de rencontres. Si les soldats semblent peu conscients des risques, plusieurs agences de renseignement utilisent déjà ces plateformes pour les approcher.Swiper à droite ou liker un profil peut parfois mettre en danger la sécurité nationale d'un pays. Une enquête de décembre 2024 du média d’investigation Follow the Money (FTM) révèle que l'identité et la position de centaines de militaires européens et américains ont… […]

Cette technique fonctionne même si l'internaute utilise un VPN, Tor ou n'importe quel proxy. L'adresse IP réelle est bien masquée, le trafic chiffré et sécurisé, mais le navigateur, lui, continue d'appliquer les règles de blocage configurées selon la langue ou le pays d'origine de l'internaute. Le VPN cache d'où vient la connexion, mais pas comment le navigateur se comporte. Associée à d'autres données récoltées par fingerprinting (fuseau horaire, disposition du clavier, résolution d'écran), cette information réduit donc considérablement le degré de confidentialité. Le site adbleed.eu propose une démonstration publique qui teste sept listes nationales en temps réel. Les résultats apparaissent… […]

L’enquête en sources ouvertes, ou OSINT, est devenue un outil brillant au service des grandes enquêtes journalistiques. Mais l'OSINT est aussi détourné pour produire du doute, du ciblage et de la désinformation.À Minneapolis, tout a été filmé. Le 7 janvier puis le 24 janvier 2025, les téléphones tenus par des dizaines de témoins ont documenté les assassinats de Renée Nicole Good et d’Alex Pretti par des agents de l’ICE. Décortiqués par les internautes, mais aussi par des journalistes formés à l’analyse des images recueillies en sources ouvertes, les récits de ces exécutions se sont heurtés au narratif immédiatement mis en… […]

Showing 0 of 0 tools 🔍 No tools found. Try a broader search or clear filters. […]

Cette recherche en sources ouvertes (OSINT) identifie et cartographie les réseaux d’influence dans la Turquie d’Erdogan en Europe occidentale, opérant à l’intersection des domaines religieux, politique, éducatif et idéologique. Nous tenons à remercier Merve O. pour ses précieux éclairages. Cartographie Turquie d’Erdogan – ContexteTélécharger La diaspora turque, estimée entre 5 à 6 millions de personnes en Europe occidentale, constitue un actif géopolitique stratégique pour Ankara : aux élections présidentielles turques de 2023, elle soutient Erdoğan de manière massive (plus de 60%, voire 70% selon les pays), bien plus qu’en Turquie même. Cette mobilisation électorale n’est qu’un aspect d’une stratégie multidimensionnelle… […]

L’essor de l’intelligence artificielle redéfinit les pratiques de l’OSINT sans en bouleverser les principes. Utilisée comme outil d’exploration et d’objectivation, l’IA permet de traiter des volumes de données inédits. À condition de rester strictement encadrée par des méthodes humaines de vérification et de contrôle. L’OSINT repose sur l’exploitation méthodique de sources ouvertes afin de produire de l’information vérifiable et contextualisée. Selon le dernier rapport publié par Global Market Insights, le marché mondial de l’OSINT était évalué à 12,7 milliards de dollars en 2025. Il devrait passer de 15,9 milliards de dollars en 2026 à 133,6 milliards de dollars en 2035,… […]

Et si le véritable avantage concurrentiel en due diligence ne se trouvait pas dans les bases de données, mais au plus près du terrain? Dans un monde où la transparence affichée masque souvent des réalités opaques, le véritable avantage concurrentiel réside désormais dans la connaissance humaine. Le renseignement de terrain complète la due diligence en révélant les dynamiques et comportements qu’aucune base de données ne peut capter. Fondement conceptuels: Due Diligence et HUMINT Alors que la plupart des audits financiers, juridiques et réputationnels reposent pour la grande majorité sur des sources documentaires et des registres nationaux, leurs limites se révèlent… […]

OSINT pour "Open Source Intelligence" : un journalisme s'invente entre investigation, cinéma documentaire et sphères artistiques et militantes. Le festival OSINT revient pour sa troisième édition ! L'évolution du champ des contre-enquêtes numériques en sources ouvertes – en cours depuis le début des années 2010 – continue à se déployer à travers le paysage changeant de nos sociétés soumises à de multiples pressions : celles de la crise écologique, celle de la crise démocratique ou encore des outils basés sur l'intelligence artificielle. Comment l'OSINT intervient-elle dans ces situations et répond à ces conditions ? Quelles alliances tissent ces investigations avec… […]

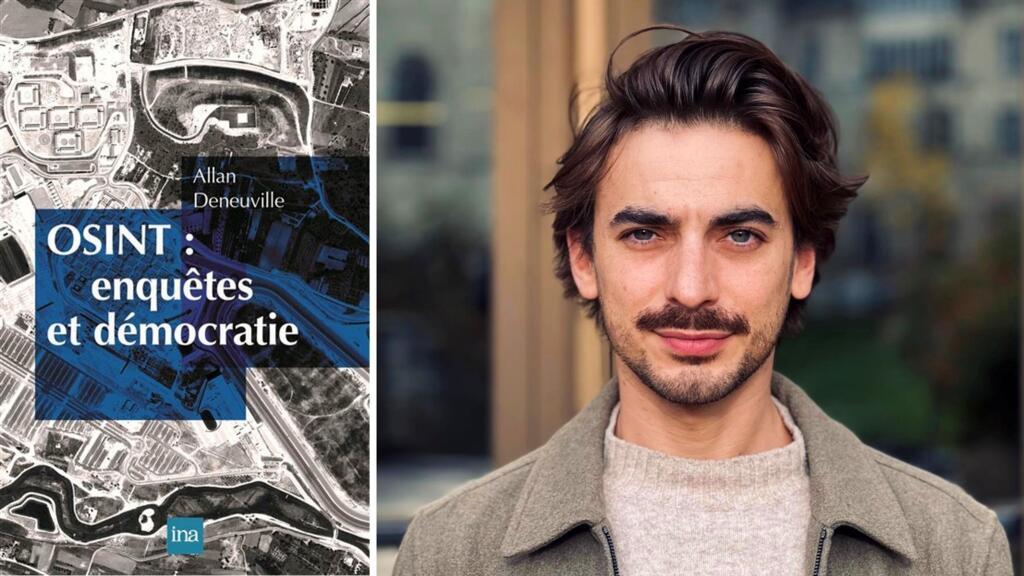

Allan Deneuville, maître de conférence à l'université Bordeaux-Montaigne et chercheur au centre GEODE (Géopolitique de la datasphère), vient de publier OSINT : enquêtes et démocratie (INA éditions). Dans ce livre, il explore cette méthodologie d'investigation qui a explosé depuis une quinzaine d'années dans l'écosystème informationnel mais qui a aussi un côté sombre, la dark OSINT. "OSINT : enquêtes et démocratie", un livre d'Allan Deneuville. © INA / Alexis Decourtheix-Crozatier L'acronyme OSINT, pour Open Source Intelligence (ROSO pour Renseignement d’origine sources ouvertes, en français), désigne la collecte et l'analyse d'informations accessibles à tous. C'est l'art de collecter et analyser des infos que tout… […]

À la suite de l’article d’hier, consacré à l’utilisation des opérateurs booléens dans Google, je vais maintenant évoquer les opérateurs de recherche, appelés aussi opérateurs de ciblage. Mais avant d’aller plus loin et afin de simplifier la compréhension des six premiers opérateurs présentés, il faut savoir que Google vous permet de rechercher dans (au moins) trois parties distinctes des pages web qu’il indexe : leur URL leur titre, leur corps du texte Cet opérateur permet de rechercher des pages dont le titre contient un mot-clé spécifique. Seul le mot qui suit immédiatement « intitle: » est pris en compte dans la recherche… […]

https://theconversation.com/jusquou-peut-aller-lespionnage-des-teletravailleurs-265110 Le contrat de travail donne à l’employeur un pouvoir de direction, incluant le contrôle des tâches effectuées en contrepartie d’une rémunération. Mais peut-on vraiment surveiller les télétravailleurs à leur insu ? La généralisation du télétravail a modifié le lieu d’exercice du travail – en mode nomade, à domicile, en tiers-lieu – et provoqué une imbrication des temps et espaces de vie. La banque états-unienne Wells Fargo a licencié une dizaine de collaborateurs au motif que ses salariés utilisaient un simulateur de mouvement de souris pour contrer le logiciel installé par leur employeur pour contrôler leur activité. Le géant bancaire brésilien Itaú a,… […]

Le 1er avril 2025, à Lille, la 4ᵉ édition de la Journée OSINT du Forum INCYBER a confirmé une tendance : l’Open Source Intelligence n’est plus l’apanage des geeks du renseignement ou de quelques passionnés d’investigation numérique. Elle s’est imposée comme une méthode partagée par de nombreux secteurs, à travers une multitude de techniques, dont voici quelques exemples. Comme dans de nombreux secteurs, l’intelligence artificielle transforme le journalisme – et plus largement, le domaine de l’information – selon une double dynamique : offensive et défensive. Elle amplifie les capacités d’enquête mais rend en même temps les techniques de manipulation de… […]

La recherche inversée, cette fonctionnalité qui permet de retrouver un nom ou de fact checker une information est utilisable sur iOS et Android. Pourtant son utilisation par les utilisateurs de smartphones et de tablettes restent modérée. Voici la marche à suivre pour l’utiliser en toute simplicité. Vous tombez sur une photo intrigante dans un groupe WhatsApp, un produit alléchant sur Instagram ou un mème douteux sur X (ex-Twitter), mais impossible d’en retrouver l’origine ? Pas de panique. Grâce à la recherche inversée d’images, vous pouvez enquêter comme un pro directement depuis votre iPhone ou iPad, et sans forcément installer d’app.… […]

For over a year, CheckFirst researchers have systematically collected and analysed hundreds of photographs of Russian military insignia available on manufacturer websites, resale platforms, and specialised forums. What began as an exploration of “phaleristics” (the academic study of medals and military decorations) evolved into a comprehensive mapping of Russia’s signals intelligence (SIGINT) infrastructure. The FSB’s 16th Center inherited the KGB’s signals intelligence capabilities and is reportedly behind some of Russia’s most sophisticated cyber operations, including the Turla and Energetic Bear groups. Until now, its structure remained largely opaque to public scrutiny. Our methodology, treating military memorabilia as structured data sources,… […]

Aller au contenu Perplexity est désormais présent sur WhatsApp et vous permet de converser, obtenir tout type de réponse ou générer des images. Découvrez comment fonctionne l’assistant IA. Perplexity peut, chaque jour, générer automatiquement un résumé de l'actualité. © Montage BDM Perplexity s’est imposé comme un des meilleurs moteurs de recherche alimentés par IA. Mais sa vocation ne se limite pas à être une simple alternative à Google ou à ChatGPT Search. En effet, le chatbot IA peut désormais être utilisé sur WhatsApp, avec des capacités de recherche sur le web, de génération de texte ou d’images. Voici comment l’activer… […]

Publications [ GROUPE D'ÉTUDES SCIENTIFIQUES ET TECHNIQUES ] ——————————————- Révolution numérique : comment l’OSINT transforme la guerre et le renseignement Ce texte n’engage que des auteurs. Les idées ou opinions émises ne peuvent en aucun cas être considérées comme l’expression d’une position officielle de l’association Les Jeunes IHEDN. À PROPOS DE L’ARTICLE Cet article est le premier publié par le Groupe d’études scientifiques et techniques des Jeunes de l’IHEDN. Crée début 2025 pour fédérer et développer ces activités, il vise d’abord à rendre accessible les enjeux techniques, notamment en les reliant aux enjeux doctrinaux et géopolitique. Le sujet proposé, l’utilisation… […]