Cybersécurité

On pourrait croire qu’il est assez difficile pour un pétrolier de passer inaperçu vu la taille des navires de ce type. Si on a le nez dessus, ça semble évident, mais perdu en mer, un tanker ne peut être identifié que grâce à son transpondeur AIS. Sorte de balise, obligatoire à bord de la plupart des navires, qui envoie plein d’informations permettant de les identifier et de les localiser. Et c’est pour brouiller, modifier ou tromper ce signal qu’intervient le spoofing, notamment pour contourner le blocus du détroit d’Ormuz, en Iran.Le « spoofing » est un mot anglais qui signifie en français… [...]

Publié le 15/04/26 à 22h05 En France, la fraude aux moyens de paiement par manipulation a augmenté de 37 % au premier semestre 2025, pour atteindre 245 millions d’euros. © Shutterstock / pspn - Carte bancaire : cette menace invisible qui peut vider votre compte (et comment s'en protéger) Publicité, votre contenu continue ci-dessous Publicité Distributeurs trafiqués, pages de paiement infectées par du code invisible : le skimming, cette technique qui consiste à copier les données d’une carte bancaire à l’insu de son propriétaire, a migré du monde physique vers le web. Le principe reste le même depuis vingt ans… [...]

Diegem, le 15 avril 2026 - Le rapport 2026 de Fortinet sur la sécurité des applications Web révèle que de nombreuses entreprises peinent à maintenir la sécurité des applications, des API et des charges de travail liées à l’IA au rythme rapide auquel ces environnements évoluent. Seuls 29 % des professionnels de la sécurité interrogés se disent confiants quant à la sécurité globale des applications. Pour les applications intégrant l’IA, ce chiffre tombe à 15 %, et pour la défense contre les attaques générées par l’IA, à 12 %.Selon Fortinet, ces chiffres montrent que l'approche de la sécurité dans de… [...]

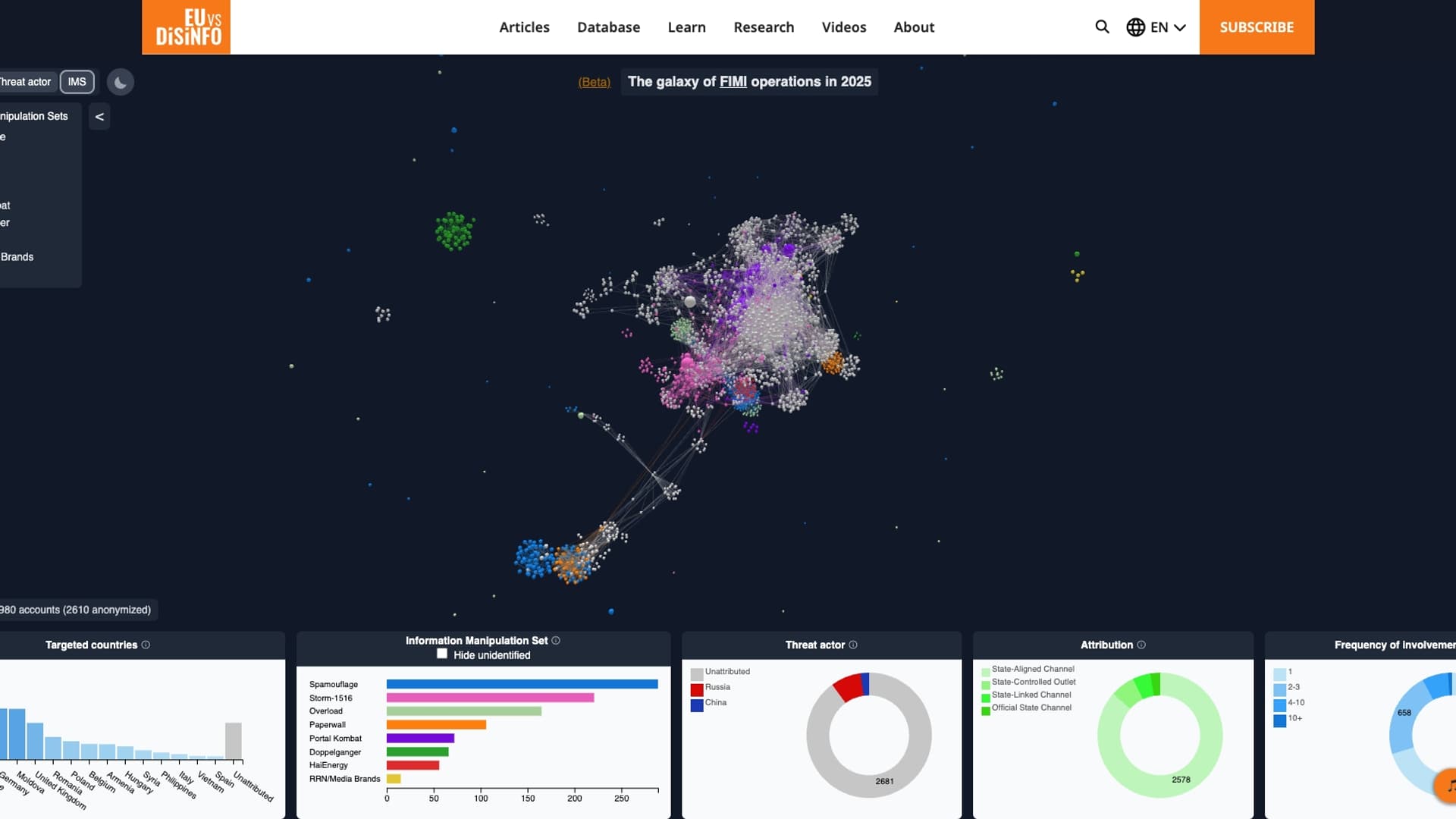

L'Europe est un champ de bataille. Des campagnes de désinformation organisées par des "acteurs", comme la Chine ou la Russie, diffusent en continu des rumeurs, de fausses allégations pour déstabiliser nos démocraties. Le Service européen pour l'Action extérieure a publié son rapport pour 2025 et produit un outil pour prendre la mesure de ces campagnes malintentionnées."Les guerres d’aujourd’hui ne se livrent pas seulement avec des chars et des drones, mais aussi avec des mensonges et des algorithmes. L’espace informationnel est une ligne de front dans la lutte pour la démocratie." C'est par ces mots que la vice-présidente de la Commission… [...]

Un Strasbourgeois de 37 ans a été interpellé par le RAID après avoir formulé des menaces dans une conversation avec ChatGPT. OpenAI a signalé les propos au FBI, qui a transmis l'alerte aux autorités françaises via la plateforme Pharos.L'affaire a été classée sans suite, mais elle montre que les échanges avec les chatbots ne sont pas vraiment privés.Des menaces repérées par OpenAILes faits remontent au 3 avril. L'homme a indiqué à ChatGPT vouloir acheter un pistolet Glock pour "tuer un agent du renseignement de la CIA, du Mossad ou de la DGSI". Les propos ont été détectés par les systèmes… [...]

Les armées françaises trop dépendantes des solutions technologiques américaines ? Le sujet faisait récemment l’objet d’un rapport d’information remis à la commission de la défense nationale et des forces armées. L’initiative politique constitue également un signal pour les fournisseurs européens de cloud et d’intelligence artificielle, dont OVHcloud. Ce dernier a ainsi profité du Forum InCyber pour faire des annonces dédiées au secteur. Recrutement d'experts des armées et de l'industrie Le Français estime déjà disposer de solutions adaptées aux exigences de l’univers de la Défense. Grâce à ses offres ciblant les environnements critiques, dont “des architectures multi-locales et des régions 3-AZ… [...]

© 01Net avec Dall-E La France est le pays le plus piraté du monde, mais Vincent Strubel, directeur général de l’Anssi, continue de minimiser la gravité de la situation. Il reconnaît néanmoins, à demi-mots, que « personne n’est réellement à la hauteur » pour lutter contre l’explosion des fuites de données. La France continue d’être dans le viseur des cybercriminels. Selon une étude de Surfshark, 40,3 millions de comptes français ont été piratés en 2025. Ramenée à sa population, la France est le pays le plus touché par les violations de données au monde. La densité de violations, c’est-à-dire le rapport entre… [...]

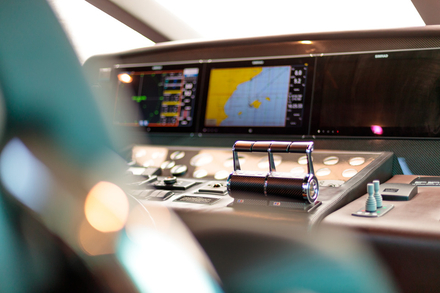

Cybersécurité à bord : votre système AIS peut-il être piraté ? Pendant longtemps, la sécurité à bord s’est résumée à des menaces très concrètes : la météo, l’avarie, l’erreur humaine, la fatigue, le talonnage, l’homme à la mer. Désormais, une autre vulnérabilité s’invite dans le cockpit, plus discrète, moins visible, mais de plus en plus sérieuse : celle des systèmes numériques embarqués. Sur beaucoup d’unités de croisière, le bord ressemble aujourd’hui à un petit réseau informatique flottant. Le traceur échange des données avec l’AIS, la tablette reprend la cartographie, la connexion satellite diffuse Internet à tout l’équipage, les capteurs remontent… [...]

Du fait de leur capacité à interagir avec d'autres logiciels ou infrastructures, les systèmes d'IA agentiques pourraient constituer des cibles de choix pour les cybercriminels. Je m'abonne aux Infos à ne pas rater En février 2026, une note du Conseil de l’IA et du numérique souligne les limites et les risques liés aux IA agentiques, en particulier en matière de sécurité. Elle indique que, du fait de leur capacité à interagir avec d’autres logiciels ou infrastructures, ces systèmes pourraient constituer des cibles de choix pour les cybercriminels. L’émergence de l’IA agentique transforme en effet la façon dont se déroule les… [...]

-- Article en partenariat avec Surfshark --On entend beaucoup parler de l'IA générative ces derniers temps. Et dans les médias classiques, c'est souvent pour s'en inquiéter (pas ici, vous savez que j'essaye de rester positif). Il faut quand même reconnaitre que : phishing plus convaincant, deepfakes, malware qui s'adapte tout seul... la liste des risques est longue et légitime.Mais il y a un angle qu'on oublie parfois : cette même technologie peut aussi renforcer sérieusement nos défenses. C'est exactement la position que défend Surfshark depuis quelques mois. Pas en mode "l'IA va tout résoudre", mais avec une approche pragmatique. À savoir… [...]

C’est une victoire pour les formats ouverts qu’annonce The Document Foundation (TDF), l’organisation à but non lucratif responsable de la suite bureautique LibreOffice: l'intégration d'Open Document Format (ODF) comme format standard obligatoire dans le Deutschland-Stack, le cadre d'infrastructure numérique souveraine du gouvernement fédéral allemand pour l'ensemble des administrations publiques. Le Deutschland-Stack est publié (texte en allemand) par le ministère fédéral allemand du Numérique et de la Modernisation de l'État (Bundesministerium für Digitales und Staatsmodernisierung). Il définit les normes techniques d'une infrastructure numérique partagée, interopérable et souveraine pour toutes les administrations publiques allemandes. Parmi ses normes techniques dans une section "Technologies sémantiques… [...]

Surface d'attaque élargie, pression réglementaire avec NIS2, groupes APT aux aguets — la cybersécurité des entreprises de taille intermédiaire n'a jamais été aussi complexe. Benoit Grünenwald, expert chez ESET France, démonte les fausses bonnes idées et plaide pour une approche radicalement plus cohérente. Il y a quelques années encore, protéger son système d’information tenait d’une logique d’accumulation. Un antivirus par-là, un pare-feu par-ci, une solution de sauvegarde pour faire bonne mesure. Le résultat ? Des arsenaux hétéroclites, des alertes perdues dans des interfaces que personne ne surveille, et des failles béantes que personne ne voit venir. Benoit Grunenwald, incarnant depuis… [...]

Un agent administratif ouvre sa session. Il entre son identifiant et son mot de passe, « Monmotdepasse 1 ! ». Pourtant, derrière ce banal accès, une fuite critique est déjà en cours. Les données ne sont pas forcées, elles sont simplement consultées. Pas de piratage spectaculaire, pas d’alerte immédiate.C’est ainsi que le hacker HexDex aurait piraté un annuaire centralisé de 60 000 agents publics. Gendarmes, diplomates, chefs de service ou simples agents dans des ministères… ont vu leur nom, téléphones, adresse pro et parfois perso, fonction… être proposés au plus offrant sur le Dark Web. Justice, Intérieur, Affaires étrangères, Défense, aviation civile, finances publiques et d’autres encore seraient… [...]

L'IA n'invente pas de nouvelles catégories d'attaques, elle industrialise ce qui existait déja en abaissant considérablement la barrière à l'entrée, accélèrant les cycles attaque/défense, et en démultipliant la personnalisation avec une efficacité redoutable. Le changement majeur n'est pas la sophistication des attaques, mais la contraction du temps entre opportunité et exploitation. En un an, l'intelligence artificielle est passée de la dixième à la deuxième place mondiale des risques pour les entreprises. Une progression spectaculaire qui traduit la prise de conscience d'une menace qui change de nature : l'IA n'invente pas de nouvelles attaques, elle les industrialise à une échelle inédite.… [...]

Le parquet de Paris et les ministères de la Justice des États-Unis et des Pays-Bas ont annoncé, le 11 mars 2026, le démantèlement de SocksEscort, un réseau de proxies criminels. L’opération, qui a impliqué Europol et les forces de l’ordre locales, a conduit à la déconnexion d’un million de modems infectés. Elle a également permis la saisie de 34 noms de domaine, 24 serveurs et 40 000 euros, dans sept pays. Les États-Unis ont par ailleurs gelé 3 millions d’euros en cryptomonnaie.SocksEscort utilisait son réseau de modems infectés par le logiciel malveillant AVRecon pour louer aux criminels des adresses IP… [...]

L’Anssi a mis en ligne, le 11 mars 2026, l’édition 2025 de son Panorama de la cybermenace, qui recense 3 586 événements de sécurité traités par l’agence l’année dernière. Ce chiffre représente une baisse de 18 % par rapport à 2024, année où la tenue des Jeux olympiques à Paris avait provoqué une hausse des attaques.L’Anssi a été informée, en 2025, de 2 209 signalements et de 1 366 incidents, principalement dans quatre secteurs : l’éducation et la recherche (34 %), les ministères et les collectivités territoriales (24 %), la santé (10 %) et les télécommunications (9 %). Dans un contexte… [...]

Bon, vous connaissez la théorie du travailleur nomade... vous vous posez dans un café avec votre laptop, vous chopez du WiFi gratuit, et vous vous dites que l'isolation client du routeur vous protègera des autres branquignols connectés au même réseau.Hé ben non ! Car des chercheurs viennent de démontrer que cette protection, c'était du vent... Oui oui, tous les routeurs qu'ils ont testés se sont fait contourner en 2 secondes.Mais avant, pour ceux qui se demandent ce que c'est, l'isolation client c'est une option que les admins réseau activent sur les bornes WiFi pour empêcher les appareils connectés de communiquer… [...]

Le champ électromagnétique regroupe toutes les ondes radio utilisées par les forces armées : communications entre unités, guidage de drones, réseaux radar, liaisons satellites, ou encore GPS. Une prise de contrôle de ce spectre peut donc brouiller l'adversaire, intercepter ses échanges ou rendre ses capteurs aveugles. La nouveauté d'ORION 2026, c'est qu'une structure C2 de niveau opératif - c'est-à-dire un échelon de commandement intermédiaire entre la stratégie globale et les unités au sol - est désormais chargée de "connaître, analyser et planifier des opérations dans et par le champ électromagnétique'"Concrètement, un état-major dédié surveille en temps réel les activités électromagnétiques… [...]

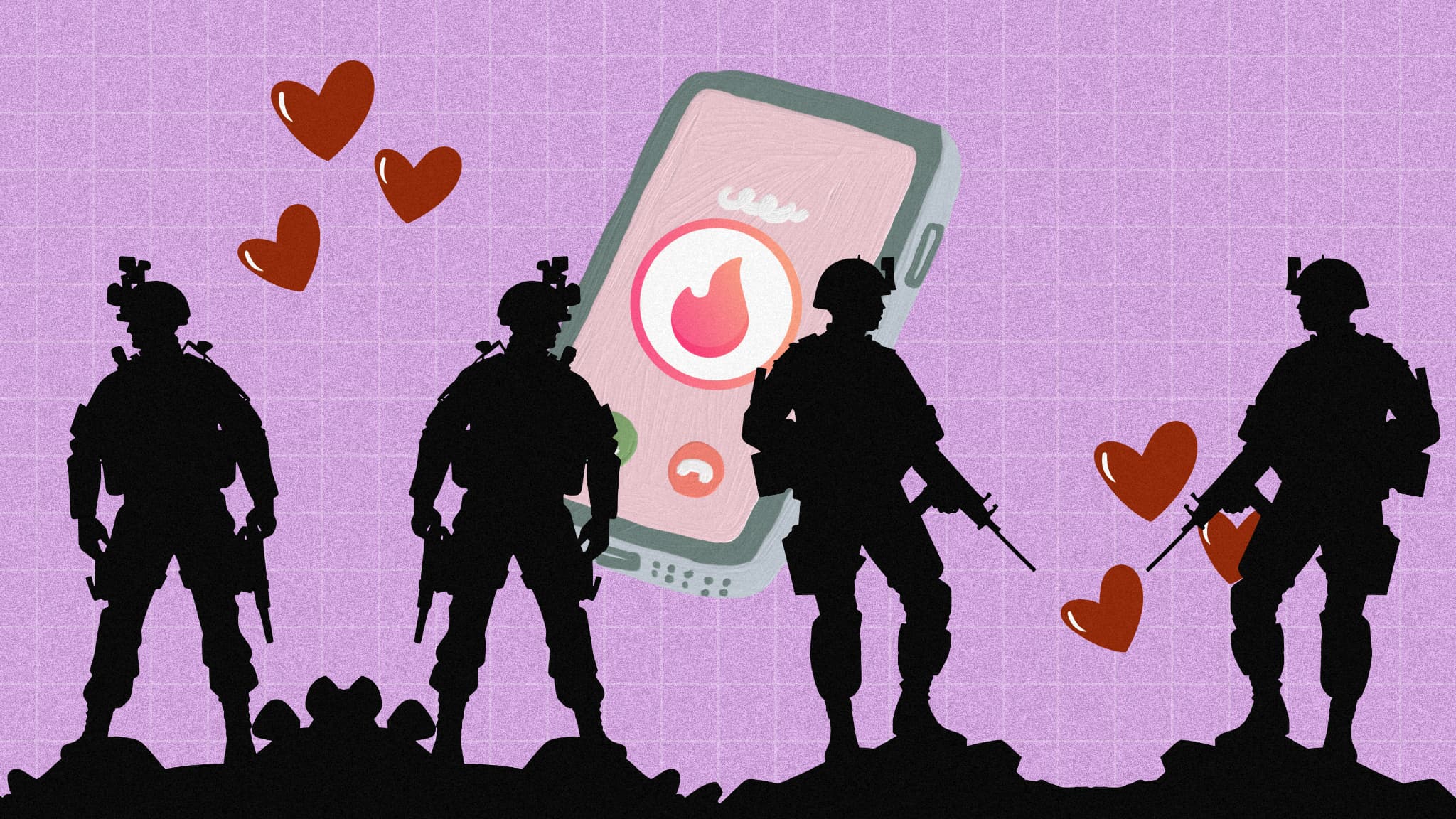

Chercher l'amour peut être plus dangereux que prévu. Des journalistes néerlandais ont réussi à suivre les déplacements et identifier plus de 400 militaires européens et américains... grâce à leurs profils Tinder. Et ça, sans même pirater l'application de rencontres. Si les soldats semblent peu conscients des risques, plusieurs agences de renseignement utilisent déjà ces plateformes pour les approcher.Swiper à droite ou liker un profil peut parfois mettre en danger la sécurité nationale d'un pays. Une enquête de décembre 2024 du média d’investigation Follow the Money (FTM) révèle que l'identité et la position de centaines de militaires européens et américains ont… [...]

Dans un travail de recherche, Microsoft développe un scanner capable d'analyser les LLM ouverts et détecter des charges malveillantes cachées. De plus en plus d’entreprises se servent de modèles IA ouverts ou open weight, mais ne savent pas s’ils sont complètement sûrs. Microsoft a décidé de travailler sur ce sujet en développant un scanner dédié. Dans un blog, l’éditeur a indiqué que ses recherches se concentraient sur l’identification de déclencheurs cachés et des comportements malveillants intégrés lors de la formation ou du réglage fin des modèles de langage, qui peuvent rester dormants jusqu'à ce qu'ils soient activés par des entrées… [...]