Cybersécurité

L'IA n'invente pas de nouvelles catégories d'attaques, elle industrialise ce qui existait déja en abaissant considérablement la barrière à l'entrée, accélèrant les cycles attaque/défense, et en démultipliant la personnalisation avec une efficacité redoutable. Le changement majeur n'est pas la sophistication des attaques, mais la contraction du temps entre opportunité et exploitation. En un an, l'intelligence artificielle est passée de la dixième à la deuxième place mondiale des risques pour les entreprises. Une progression spectaculaire qui traduit la prise de conscience d'une menace qui change de nature : l'IA n'invente pas de nouvelles attaques, elle les industrialise à une échelle inédite.… [...]

Le parquet de Paris et les ministères de la Justice des États-Unis et des Pays-Bas ont annoncé, le 11 mars 2026, le démantèlement de SocksEscort, un réseau de proxies criminels. L’opération, qui a impliqué Europol et les forces de l’ordre locales, a conduit à la déconnexion d’un million de modems infectés. Elle a également permis la saisie de 34 noms de domaine, 24 serveurs et 40 000 euros, dans sept pays. Les États-Unis ont par ailleurs gelé 3 millions d’euros en cryptomonnaie.SocksEscort utilisait son réseau de modems infectés par le logiciel malveillant AVRecon pour louer aux criminels des adresses IP… [...]

L’Anssi a mis en ligne, le 11 mars 2026, l’édition 2025 de son Panorama de la cybermenace, qui recense 3 586 événements de sécurité traités par l’agence l’année dernière. Ce chiffre représente une baisse de 18 % par rapport à 2024, année où la tenue des Jeux olympiques à Paris avait provoqué une hausse des attaques.L’Anssi a été informée, en 2025, de 2 209 signalements et de 1 366 incidents, principalement dans quatre secteurs : l’éducation et la recherche (34 %), les ministères et les collectivités territoriales (24 %), la santé (10 %) et les télécommunications (9 %). Dans un contexte… [...]

Bon, vous connaissez la théorie du travailleur nomade... vous vous posez dans un café avec votre laptop, vous chopez du WiFi gratuit, et vous vous dites que l'isolation client du routeur vous protègera des autres branquignols connectés au même réseau.Hé ben non ! Car des chercheurs viennent de démontrer que cette protection, c'était du vent... Oui oui, tous les routeurs qu'ils ont testés se sont fait contourner en 2 secondes.Mais avant, pour ceux qui se demandent ce que c'est, l'isolation client c'est une option que les admins réseau activent sur les bornes WiFi pour empêcher les appareils connectés de communiquer… [...]

Le champ électromagnétique regroupe toutes les ondes radio utilisées par les forces armées : communications entre unités, guidage de drones, réseaux radar, liaisons satellites, ou encore GPS. Une prise de contrôle de ce spectre peut donc brouiller l'adversaire, intercepter ses échanges ou rendre ses capteurs aveugles. La nouveauté d'ORION 2026, c'est qu'une structure C2 de niveau opératif - c'est-à-dire un échelon de commandement intermédiaire entre la stratégie globale et les unités au sol - est désormais chargée de "connaître, analyser et planifier des opérations dans et par le champ électromagnétique'"Concrètement, un état-major dédié surveille en temps réel les activités électromagnétiques… [...]

Chercher l'amour peut être plus dangereux que prévu. Des journalistes néerlandais ont réussi à suivre les déplacements et identifier plus de 400 militaires européens et américains... grâce à leurs profils Tinder. Et ça, sans même pirater l'application de rencontres. Si les soldats semblent peu conscients des risques, plusieurs agences de renseignement utilisent déjà ces plateformes pour les approcher.Swiper à droite ou liker un profil peut parfois mettre en danger la sécurité nationale d'un pays. Une enquête de décembre 2024 du média d’investigation Follow the Money (FTM) révèle que l'identité et la position de centaines de militaires européens et américains ont… [...]

Dans un travail de recherche, Microsoft développe un scanner capable d'analyser les LLM ouverts et détecter des charges malveillantes cachées. De plus en plus d’entreprises se servent de modèles IA ouverts ou open weight, mais ne savent pas s’ils sont complètement sûrs. Microsoft a décidé de travailler sur ce sujet en développant un scanner dédié. Dans un blog, l’éditeur a indiqué que ses recherches se concentraient sur l’identification de déclencheurs cachés et des comportements malveillants intégrés lors de la formation ou du réglage fin des modèles de langage, qui peuvent rester dormants jusqu'à ce qu'ils soient activés par des entrées… [...]

Lundi 9 février 2026, l’Agence nationale de la sécurité des systèmes d’information (ANSSI) a publié une mise à jour de sa politique Open Source. Même si l'ANSSI ne s'interdit pas d'utiliser des logiciels propriétaires, c'est bien l'Open Source qui est mis en valeur, enterrant au passage le mythe de la "sécurité par l'obscurité" au profit d'une approche transparente et collaborative. "L’ANSSI s’engage de longue date au sein de l’écosystème open source, contribuant activement au renforcement de sa sécurité et à la diffusion de solutions numériques de confiance. Cette démarche s’inscrit dans une volonté plus large de promotion de l’innovation technologique… [...]

La sécurité numérique vit un tournant majeur. À partir de mars 2026, la durée de Pourquoi les tests d’intrusion doivent devenir un réflexe stratégique pour les DSI et RSSI ? Dans Le Microsoft Digital Defense Report 2025 dresse un panorama sans précédent de l’évolution des menaces [...]

Un collier “ami virtuel” avec une IA intégrée dont la publicité est placardée dans le métro parisien et inquiète les internautes Crédit : Internaute TikTok Difficile d'y échapper si vous avez récemment emprunté les transports en commun à Paris. De grandes affiches minimalistes ont fleuri dans plusieurs stations de métro, avec des slogans déroutants tel que "Je ne laisserai jamais de vaisselle dans l’évier", "Je serai toujours d'accord pour prendre un café n'importe ou dans Paris" ou encore "Je regarderai tous les épisodes avec toi". À première vue, certains y ont vu une publicité pour un site de rencontres ou un… [...]

La conjoncture géopolitique, conjuguée à l’accélération de l’intelligence artificielle, impose à la France de renforcer et structurer sa souveraineté numérique. Dans un environnement international marqué par les rivalités de puissances et les dépendances technologiques, la maîtrise des infrastructures, des données et des technologies critiques conditionne désormais l’autonomie économique, industrielle et stratégique du pays. Dans cette configuration, l’Indice de Résilience Numérique, officiellement lancé le 26 janvier, va permettre aux entreprises d’évaluer concrètement les risques, vulnérabilités et dépendances associés aux actifs numériques de leurs systèmes critiques Le 26 janvier dernier, la ministre déléguée chargée de l’Intelligence artificielle et du Numérique Anne Le… [...]

Alors que l’administration Trump multiplie les provocations et les menaces à l’égard de ses (anciens) alliés, la Commission européenne fait preuve d’une surprenante frilosité. Elle renonce aux critères de souveraineté dans le futur schéma de certification cloud (EUCS). Ce choix expose les entreprises européennes aux lois extraterritoriales américaines, malgré les tensions géopolitiques croissantes. Le 21 janvier, le Digital Network Act enterrait déjà le « fair share ». Un jour plus tôt, le Cybersecurity Act 2 fermait donc la porte à la souveraineté juridique dans l'EUCS. La deuxième mouture du règlement européen limite le champs d’application aux seuls risques techniques excluant… [...]

Le Clusif a présenté la nouvelle édition de son rapport Panocrim, soulignant l’évolution des cyberattaques vers des stratégies d’influence, de dislocation et de pression sur les zones de friction organisationnelles. Le panorama dresse un tableau dense et documenté des incidents marquants survenus en 2025, tout en posant des jalons pour anticiper les chocs à venir. Présenté comme chaque année à Paris, l’événement Panocrim rassemble les experts du Club de la sécurité de l'information français (Clusif) autour d’une analyse collective des tendances cyber marquantes. Pour cette édition 2026, les travaux menés par une cinquantaine de professionnels (RSSI, chercheurs, consultants, représentants d’organismes… [...]

Dans un contexte de tensions géopolitiques accrues, les autorités danoises déconseillent l’usage du Bluetooth au sein des administrations et services sensibles, invoquant des risques d’écoute et d’espionnage. Une décision pragmatique qui remet en lumière les failles structurelles de technologies grand public largement banalisées, y compris dans les environnements professionnels. Les services de renseignement danois ont récemment émis une mise en garde officielle contre l’utilisation du Bluetooth dans les administrations, les forces de sécurité et certains services publics. En cause, le risque d’interception et d’écoute illicite, dans un contexte de tensions diplomatiques liées notamment aux revendications du président américain Donald Trump… [...]

Les agents IA ne sont plus une promesse futuriste : ils sont d’ores et déjà au cœur des opérations des entreprises. Plus de huit organisations sur dix les utilisent, souvent de manière diffuse, au sein de plusieurs fonctions critiques. Contrairement aux outils logiciels traditionnels, ces systèmes perçoivent, décident et agissent de manière autonome, à une vitesse qui dépasse largement les capacités humaines. Leur sophistication croissante les conduit à prendre en charge des tâches autrefois réservées à des experts qualifiés, tout en manipulant des volumes grandissants de données sensibles. Pourtant, alors que leur adoption s’accélère, la gouvernance reste dramatiquement en retard.… [...]

Dans un rapport alarmant publié par VIPRE Security Group (OpenText), les experts annoncent le passage à une « guerre de machine à machine ». Au cœur de cette menace : PromptLock, le premier rançongiel natif IA capable de réécrire son propre code en temps réel pour échapper à toute détection. Ce qui rend PromptLock particulièrement redoutable pour la communauté open source, c’est son mode opératoire. Identifié initialement par ESET, ce malware n’embarque pas de code malveillant statique. À la place, il exploite un modèle de langage (LLM) accessible localement via l’API Ollama. Comment ça marche ? Analyse de l’environnement : le malware… [...]

Au printemps 2022, la constellation Starlink a été désignée comme une menace stratégique dans une revue de défense chinoise. Depuis lors, Pékin travaille sur une série de contre-mesures en cas de conflit avec les États-Unis. Mais que se passerait-il si l’internet satellitaire était utilisé par des acteurs non-étatiques pour déstabiliser des États ? Nous avons creusé ce scénario de prospective. En avril 2022, l’équipe de la chercheuse chinoise Ren Yanzhen publiait dans la revue Modern Defence Technology un article consacré à la constellation Starlink. La préoccupation des auteurs n’étaient pas les secrets de la réussite du leader d’un marché au potentiel… [...]

Nous traversons une période d’incertitude politique, économique et géostratégique. Les tensions sur les coûts, l’énergie, les marges ou encore la chaîne d’approvisionnement poussent naturellement les entreprises à faire des choix comptables serrés. Mais il est un domaine sur lequel elles ne peuvent pas se permettre de “faire des économies” : la sécurité de leurs données. Car dans une économie largement interconnectée, chaque défaillance individuelle devient un risque collectif.La prise de conscience a eu lieue, mais les faiblesses restentSelon le dernier baromètre de Cybermalveillance.gouv.fr (2025), 58 % des TPE-PME pensent bénéficier d’un bon ou très bon niveau de protection, contre 39 % en… [...]

Cybersecurity researchers have disclosed details of a new attack method dubbed Reprompt that could allow bad actors to exfiltrate sensitive data from artificial intelligence (AI) chatbots like Microsoft Copilot in a single click, while bypassing enterprise security controls entirely. "Only a single click on a legitimate Microsoft link is required to compromise victims," Varonis security researcher Dolev Taler said in a report published Wednesday. "No plugins, no user interaction with Copilot." "The attacker maintains control even when the Copilot chat is closed, allowing the victim's session to be silently exfiltrated with no interaction beyond that first click." Following responsible disclosure,… [...]

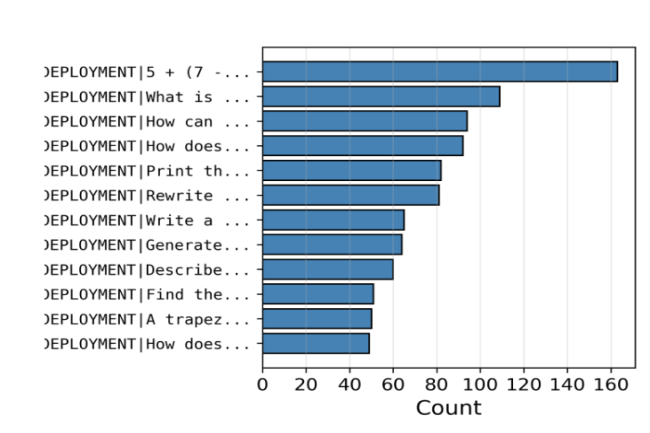

(Image credit: Getty Images / Issarawat Tattong) GreyNoise logged 91,000 attack sessions against exposed AI systems between Oct 2025 and Jan 2026 Campaigns included tricking servers into “phoning home” and mass probing to map AI modelsMalicious actors targeted misconfigured proxies, testing OpenAI, Gemini, and other LLM APIs at scaleHackers are targeting misconfigured proxies in order to see if they can break into the underlying Large Language Model (LLM) service, experts have warned.Researchers at GreyNoise recently set up a fake, exposed AI system to see who would try to interact with it.Between October 2025, and January 2026, they logged more than… [...]